FAQ Datenschutz und Informationssicherheit

Kontakt

Team

Besucheranschrift

Postanschrift

FAQ Datenschutz und Informationssicherheit

Der Datenschutz ist ein immer wichtiger werdendes Thema. Aber auch die Sicherheit von Informationen im Allgemeinen ist der Universität ein wichtiges Anliegen. Die Materie ist allerdings auch recht komplex. Aus diesem Grunde finden Sie hier eine Übersicht der wichtigsten Fragen und deren Antworten rund um das Thema Datenschutz und Informationssicherheit in Bezug auf typische Tätigkeiten an der Carl von Ossietzky Universität Oldenburg.

Vieles ist in der Datenschutz-Grundverordnung (DSGVO) geregelt. Die DSGVO ist eine EU-Verordnung, die am 25. Mai 2018 in Kraft getreten ist. Sie enthält eine Reihe von Bestimmungen und Anforderungen für den Schutz personenbezogener Daten, die auch von der Universität beachtet werden müssen. Welche Bestimmungen der DSGVO im Arbeitsalltag zu beachten sind und wie Sie Daten möglichst gut vor unbefugtem Zugriff schützen, erfahren Sie hier.

Weitergehende Informationen finden Sie unter Datenschutzkonform arbeiten und IT-Sicherheit am Arbeitsplatz.

Die Themen im Einzelnen

Die DSGVO im Arbeitsalltag

Welche allgemeinen Bestimmungen der DSGVO von Ihnen im Arbeitsalltag berücksichtigt werden müssen, welche Rechte Betroffene haben und welche Daten besonders geschützt werden müssen, erfahren Sie hier.

Datenschutz im E-Mail-Verkehr

E-Mail-Adressen sind immer personenbezogene Daten, weshalb auch hier die DSGVO zu beachten ist. Was Sie im Umgang mit E-Mails berücksichtigen sollten, erfahren Sie hier.

Apps & Dienste: Social Media, Academic Cloud, Übersetzungen etc.

Die Nutzung verschiedener Apps bzw. Dienste ist oftmals datenschutzrechtlich bedenklich. Welche Dienste Sie an der Universität nutzen können und welche nicht, erfahren Sie hier.

IT-Sicherheit

Zum Schutz sensibler Daten gehören heutzutage immer auch Maßnahmen, die speziell digitale Daten sichern bzw. den unbefugten Zugriff erschweren oder bestenfalls verhindern. Welche Maßnahmen Sie ergreifen können, erfahren Sie hier.

Spezielle Anforderungen in der Forschung

In der Forschung wird vielfach mit personenbezogenen Daten gearbeitet. Was Sie z. B. bei web-basierten Umfragen beachten müssen oder was anonymisierte Daten sind, erfahren Sie hier.

Fotos, Aushänge, Papierdokumente

Es gibt noch weitere Bereiche, in denen es die Rechte anderer zu wahren gilt, z. B. das „Recht am eigenen Bild”, Schutz analoger personenbezogener Daten etc. Wie Sie auch hier datenschutzkonform agieren, erfahren Sie hier.

Die Informationen im Detail

Die DSGVO im Arbeitsalltag

An wen kann ich mich wenden, wenn ich eine Frage habe?

Wenden Sie sich an das bei:

- Organisatorischen Fragen des Datenschutzes

- Fragen zum Verzeichnis von Verarbeitungstätigkeiten

- Auskunftsanfragen nach Art. 15 DSGVO

- Fragen nach Schulungsangeboten

- Meldung von Verstößen

Wenden Sie sich an den bei:

- Allgemeinen Fragen zum Datenschutz

- Vertraulichen Anfragen und/oder Beschwerden bzgl. des Datenschutzes

- Fragen zu Betroffenenrechten

Was ist die DSGVO und wer ist für die Einhaltung der DSGVO verantwortlich?

Hinter dem Kürzel DSGVO steht eine unmittelbar anzuwendende europäische Verordnung, die "Datenschutz-Grundverordnung". Diese regelt seit Mai 2018 primär, was bei der Verarbeitung personenbezogener Daten zu beachten ist.

Die DSGVO hat damit in großen Teilen das BDSG (Bundesdatenschutzgesetz) abgelöst, welches aber weiterhin ergänzende Regelungen trifft. Außerdem gibt es noch Landesgesetze, die weitere ergänzende Regelungen für den Datenschutz treffen. So zum Beispiel das NDSG (Niedersächsisches Datenschutzgesetz) und auch einzelne Regelungen des NHG (Niedersächsisches Hochschulgesetz).

Verantwortlich für die Einhaltung ist die Carl von Ossietzky Universität Oldenburg, vertreten durch den Präsidenten. Also das Präsidium. Allerdings sind auch alle Mitarbeiterinnen und Mitarbeiter sowie alle Studierenden auch an die Regelungen der DSGVO gebunden, sofern sie im Rahmen ihrer Tätigkeit an der Uni Oldenburg personenbezogene Daten verarbeiten.

Wie lange darf ich die Daten speichern?

Grundsätzlich dürfen personenbezogene Daten nur solange verarbeitet werden, bis der Zweck der Verarbeitung entfallen oder erreicht worden ist. Danach müssen die Daten gelöscht werden.

Im Bereich der Forschung kann nicht immer genau vorher bestimmt werden, für welche Zwecke genau die Daten noch vernünftigerweise gebraucht werden können. Daher ist hier, sofern ein Zweck noch nicht derart konkret genannt werden kann, anzuraten, die Dauer der Speicherung auf maximal 10 Jahre festzulegen. Die Grenze von 10 Jahren stellt eine anerkannte, gute wissenschaftliche Praxis dar.

In Ausnahmefällen und unter entsprechender Begründung kann die Dauer der Speicherung natürlich auch länger festgelegt werden.

Bitte beachten Sie aber, dass immer primär der Wegfall des Zwecks ausschlaggebend für die Löschfrist der personenbezogenen Daten sein soll.

Auskünfte nur an berechtigte Personen

Problem:

Die Verantwortliche muss sicherstellen, dass Auskünfte über die Verarbeitung personenbezogener Daten nur an zur Auskunftserteilung berechtigte Personen erteilt werden. Die Identität der anfragenden Person muss also offengelegt werden.

Lösung:

Je sensibler die personenbezogenen Daten sind, desto sicher muss die Identität der anfragenden Person feststehen. Im Normalfall ist es ausreichend, wenn die Identität pausibel erscheint. Je nach Situation gilt es zu unterscheiden, wie die Identität (plausibel) nachgewiesen werden soll.

- In einem Telefonat ist dies durch entsprechende Fragen zu ermitteln. So kann das Geburtsdatum, eine bestimmte zugeordnete Kennung oder die Matrikelnummer erfragt werden.

- In einem persönlichen Gespräch dürfte es ausreichen, sich den amtlichen Lichtbildausweis respektive einen Studierendenausweis zeigen zu lassen.

- Bei schriftlichen Anfragen sollte die Person bereits selbst im Vorfeld ausreichende Angaben zu ihren eigenen Daten gemacht haben. Sie sollte also bereits in ihrem Initiativschreiben relevante und konkrete Daten angegeben haben, damit man sich ihrer Identität sicher sein kann.

Hinweis:

Telefonisch sollten nur organisatorische Auskünfte gegeben werden. Für alles Weitergehende empfiehlt es sich dringend, diese schriftlich oder elektronisch per E-Mail zu erteilen.

Was muss ich bei einer Einwilligungserklärung beachten?

Wenn die Verarbeitung personenbezogener Daten keine anderweitige Rechtsgrundlage hat, oder diese auf "zwei Beine" gestellt werden soll, kann mit einer Einwilligungserklärung eine Rechtsgrundlage geschaffen werden.

Die Einholung einer Einwilligungserklärung dient dem Nachweis der Freiwilligkeit der Erklärung. Sie muss ausreichende Informationen über die geplante Datenverarbeitung erhalten, damit die betroffene Person verstehen kann, worin sie einwilligt.

Daher ist in der Einwilligungserklärung mindestens enthalten:

- Zweck der Verarbeitung

- Auflistung der Datenkategorien

Gegebenenfalls kann auch auf eine bereits vorhandene, entsprechende Datenschutzerklärung verwiesen werden. Hier ist auch ein sog. "Medienbruch" zulässig.

Bei elektronischer Erklärung ist darauf zu achten, dass ein sog. Opt-Out-Verfahren nicht zulässig ist. Das bedeutet, dass das Kästen zum Ankreuzen nicht schon beim Aufruf der Seite oder des elektronischen Dokuments vorangekreuzt sein darf.

Eine einmal erteilte Einwilligung kann jederzeit widerrufen werden.

Weitere Informationen zum Anfertigen einer Einwilligungserklärung finden Sie hier.

Verhalten bei Verstoß gegen Datenschutzregelungen? (Datenpanne)

Wenn Sie eine Datenpanne bemerken, die ein Risiko für die Rechte und Freiheiten natürlicher Personen aufweist, müssen Sie dies den Referenten des unverzüglich mitteilen, damit diese binnen 72 Stunden eine Meldung an die Aufsichtsbehörde abgeben und die Betroffenen informieren können.

Datenübermittlung in die USA

Datenübermittlung in die USA via EU-U.S. Data Privacy Framework (Angemessenheitsbeschluss)

Was ist passiert?

Die Europäische Kommission hat am 7.10.2023 einen neuen Angemessenheitsbeschluss für das EU-U.S. Data Privacy Framework (Nachfolger des „Privacy Shield“) angenommen und damit ein angemessenes Schutzniveau für bestimmte U.S.-Unternehmen attestiert.

Was bedeutet dies?

Mit dem neuen Angemessenheitsbeschluss ist es wieder möglich, personenbezogene Daten zur Verarbeitung durch U.S.-Unternehmen zu legitimieren, ohne, dass es dabei auf weitere Übermittlungsinstrumente, wie z.B. die Standarddatenschutzklauseln / Standardvertragsklauseln oder zusätzliche Maßnahmen, wie Verschlüsselung, ankommt.

Grundlegend für den Angemessenheitsbeschluss ist ein von Präsident Biden unterzeichnetes Dekret („Executive Order on Enhancing Safeguards for United States Signals Intelligence Activities“). Für Europäerinnen und Europäer, deren personenbezogene Daten in die USA übermittelt werden, sieht das Dekret Folgendes vor:

- verbindliche Garantien, die den Zugang der US-Nachrichtendienste zu den Daten auf das zum Schutz der nationalen Sicherheit erforderliche und verhältnismäßige Maß beschränken,

- eine verstärkte Aufsicht über die Tätigkeiten der US-Nachrichtendienste, um sicherzustellen, dass die für Überwachungstätigkeiten geltenden Beschränkungen eingehalten werden, und

- die Einrichtung eines unabhängigen und unparteiischen Rechtsbehelfsverfahrens, das auch ein neues Gericht zur Datenschutzüberprüfung umfasst, welches Beschwerden über den Zugang zu Daten durch nationale Sicherheitsbehörden der USA untersucht und beilegt.

Dies gilt jedoch nur für solche U.S.-Unternehmen, die sich nach dem Data Privacy Framework zertifiziert haben. Ob dies erfolgt ist, muss vorab geprüft werden.

Der Angemessenheitsbeschluss ist nicht zeitlich befristet, wird jedoch kontinuierlich von der Europäischen Kommission auf die Entwicklungen in den USA hin überprüft.

Wo erhalte ich weitergehende Informationen und wer berät mich?

Weitere Informationen zum EU-U.S. Data Privacy Framework erhalten Sie hier:

https://www.bfdi.bund.de/SharedDocs/Kurzmeldungen/DE/2023/17_Angemessenheitsbeschluss-EU-US-DPF.html

und hier: https://ec.europa.eu/commission/presscorner/detail/de/qanda_23_3752

Die Stabsstelle Datenschutz- und Informationssicherheitsmanagement berät Sie gerne bei der Prüfung der Zulässigkeit von Datenübermittlungen in die USA oder sonstige Drittländer.

Am besten erreichen Sie uns per E-Mail unter:

Kann ich das irgendwo nachlesen?

Weitergehende Informationen zu den Themen Datenschutz und Informationssicherheit finden Sie unter Datenschutzkonform arbeiten und IT-Sicherheit am Arbeitsplatz.

Für Mitglieder und Angehörige der Universität steht ein umfangreiches Skript zu datenschutzrechtlichen Grundlagen zur Verfügung, das Sie mit weiteren interessanten Dokumenten zum Thema Datenschutz hier [im Intranet] als PDF-Dokument herunterladen können:

Datenschutz im E-Mail-Verkehr

Dienstliche und studentische Nutzung von Microsoft Outlook-Apps

Microsoft hat neben der klassischen Outlookanwendung eine neue, kostenfreie Outlook-App für Windows 10 und 11 veröffentlicht. Diese kostenlose Anwendung synchronisiert Zugangsdaten, inkl. Passwörter, und E-Mails mit der Microsoft-Cloud. Daher darf die App an der Uni Oldenburg aus Informationssicherheits- und Datenschutzgründen dienstlich nicht genutzt werden.

Für Studierende gilt, dass die App nicht für den Zugriff auf die Uni-E-Mail-Adressen genutzt werden darf.

Gleiches gilt für die Outlook-Apps auf Mobilgeräten (Android und iOS) und Outlook 2021 auf MacOS. Für den mobilen Abruf von E-Mails empfehlen wir die Nutzung der Webmail-Funktion: https://webmail.uol.de oder kurz: https://w.uol.de.

Dies gilt ausdrücklich nicht für die klassische Outlook-Anwendung aus dem Microsoft Office Paket (Office 2016, Office 2019). Eine Anleitung zur Nutzung von Webmail finden Sie bei den IT-Diensten: https://uol.de/itdienste/services/groupware/outlook-web

Phishing vermeiden

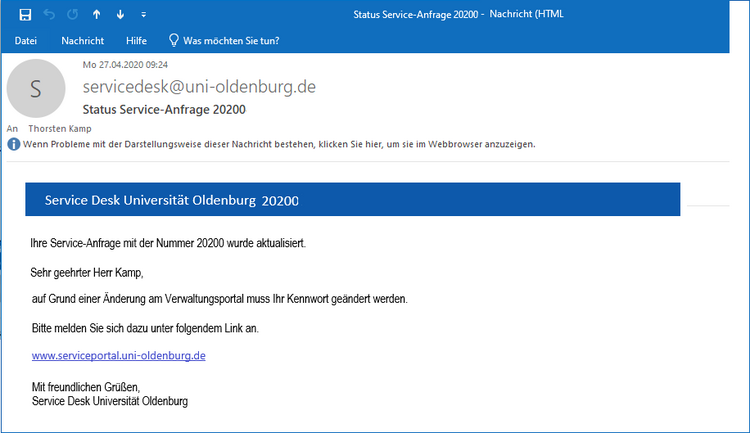

Phishing bezeichnet ursprünglich das Angeln nach Passwörtern. Mittlerweile meint man aber in der Regel E-Mails, die den Leser täuschen sollen, um so an vertrauliche Daten zu kommen.

Die erste Version täuscht einen bekannten Absender vor und will den Leser dazu verleiten, auf den enthaltenen Link zu klicken. Dieser Link führt dann nicht wie behauptet zu einer bekannten Webseite, sondern zu einer Fälschung. Gibt der Anwender hier nun sein Passwort ein, um sich anzumelden, haben die Angreifer ihr Ziel erreicht.

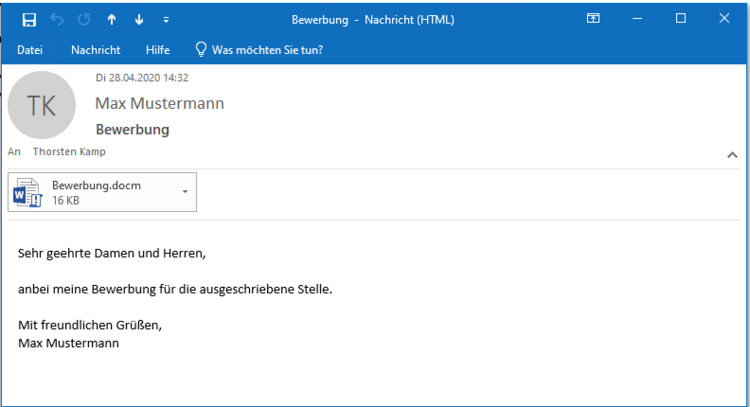

In der zweiten Version wird eine Datei als Anhang verschickt, die der Empfänger öffnen soll. In dieser Datei ist dann ein Virus enthalten.

Empfehlung

Achten Sie bei E-Mail, die Sie erhalten darauf, ob der Inhalt plausibel ist. Haben Sie mit dem Absender schon Kontakt zu dem Thema gehabt? Erwarten Sie die Nachricht oder diese Antwort? Hat er Ihnen tatsächlich die Zusendung einer Datei versprochen?

Häufig schalten Viren sich in ein bestehendes Gespräch ein und verschicken eine vermeintliche Antwort in Verbindung mit einer Virusdatei.

Würde der Absender an diese E-Mail-Adresse schreiben?

Ihre Bank wird Ihnen wahrscheinlich keine E-Mail an Ihre Uni-Oldenburg-Mailadresse schicken.

Wenn Sie in einer E-Mail unerwartet aufgefordert werden, sich auf einer Webseite anzumelden, klicken Sie nie auf den Link. Öffnen Sie einen Webbrowser und tippen Sie die bekannte Adresse selbst ein.

Tipp: Wenn Sie mit dem Mauszeiger in Ihrer Mail über einen Link gehen, ohne ihn anzuklicken, sehen Sie, wohin der Link tatsächlich führt.

Seien Sie misstrauisch bei Dateien in E-Mails. Wenn Sie die Datei unerwartet zugeschickt bekommen, öffnen Sie sie nicht.

Und wenn Sie eine Sicherheitswarnung erhalten, dass Makros deaktiviert sind, dann aktivieren Sie den Virus bitte nicht.

![]()

Übrigens: Sollten Sie verdächtige E-Mails erhalten, können Sie diese gerne an weiterleiten!

Umgang mit E-Mail Adressen

Problem:

E-Mail Adressen sind immer personenbezogene Daten. Auch dann, wenn die E-Mail nicht den Vor- und Nachnamen der betroffenen Person beinhaltet.

Daher bedarf es grundsätzlich immer einer Rechtsgrundlage, um E-Mail Adressen im Sinne der DSGVO zu verarbeiten, also zu speichern, Inhalte an eine E-Mail zu senden, etc.

Lösung:

Wenn Sie selbst E-Mail-Adressen aus öffentlich bekanntgemachten Websites sammeln wollen:

Differenzieren Sie, woher die E-Mail-Daten stammen.

Zunächst kommt es darauf an, ob die jeweilige Institution/Stelle/Organisation, sowie die jeweiligen Empfänger ein zumindest unterstellbares Interesse an dem Inhalt der zu versendenden E-Mail haben dürften.

Weiterhin müssen die potentiellen Empfänger ihre E-Mail auch zumindest unterstellbar derart öffentlich bekannt gemacht haben, dass damit zu rechnen ist, dass sie auch bzgl. des jeweiligen Inhalts über diese E-Mail zu kontaktieren sind und auch hieran ein Interesse haben.

Sofern dies nicht der Fall ist, benötigen Sie eine Rechtsgrundlage für die Verarbeitung personenbezogener Daten (= hier: speichern und senden von und an „fremde“ E-Mails der jeweiligen Institutionen). Das ist im Normalfall nur durch eine Einwilligung zu erreichen. Diese haben Sie jedoch in der Regel nicht.

Wenn Sie auf eine E-Mail-Adressliste einer anderen Institution/Stelle/Organisation zugreifen wollen:

Klären Sie mit der jeweiligen Institution/Stelle/Organisation ab, ob diese entsprechende E-Mail-Adresslisten an Sie weitergeben dürfen. Dies ist regelmäßig nur dann der Fall, wenn die Mitarbeiter und Angehörigen ihre Einwilligung dazu bereits dazu gegeben haben, dass ihre Daten an Dritte zum Zwecke des jeweiligen Inhalts weitergegeben werden dürfen. Konkrete Zwecke dürften hier regelmäßig sein: Informationsangebote, Einladungen zu Fachtagungen, Teilnahme an Studien zur Forschung, etc.

Sofern eine solche Einwilligung der Mitarbeiter und Angehörigen nicht vorliegt, müssten Sie die jeweilige Institution/Stelle/Organisation darum bitten, dass diese eine Einwilligung der potentiellen Empfänger einholt.

Umgang mit dem TYPO3 Powermail-Formular

Problem:

Wenn Sie auf Ihrer Webseite die Formularfunktion von Powermail benutzen, speichern Sie standardmäßig den von den NutzerInnen dieses Formulars eingegebenen Inhalt sowie deren angegebene E-Mail-Adresse.

Sobald das Formular von den NutzerInnen ausgefüllt und abgeschickt wurde, können Sie die ausgefüllten Eingabemöglichkeiten einerseits über den Reiter "Powermail" und andererseits über den Reiter "Liste" einsehen. Auch im Inhaltselement, über welches Sie das Powermail-Formular auf Ihrer Website anzeigen, werden die letzten Eingaben sichtbar angezeigt. Die Daten werden hier also nach der DSGVO "verarbeitet".

Lösung:

Pflegen Sie die gespeicherten Daten regelmäßig: Löschen Sie die Inhalte, wenn diese nicht mehr benötigt werden. Exportieren Sie regelmäßig die E-Mail-Adressen, wenn Sie das Powermail nur zu diesem Zwecke eingerichtet haben (z.B. bei Verteilern oder Newslettern) und löschen Sie danach die Inhalte in Typo3. Das können Sie einerseits über den Reiter "Powermail" als auch über den Reiter "Liste" tun.

Datenschutzhinweis bei Kontaktformularen, Newslettern & E-Mail-Verteilern

Problem:

Bei der Einrichtung von Newslettern und E-Mail-Verteilern über die Webseiten der Universität Oldenburg bestehen nach Artikel 13 DSGVO Informationspflichten. Danach muss unter anderem der Zweck, die Rechtsgrundlage, die Dauer und die Art der Datenverarbeitung sowie insbesondere die Art der Kategorien personenbezogener Daten und vieles mehr genannt werden.

Lösung:

In einfachen Fällen reicht es aus, auf die Datenschutzerklärung der Universität zu verweisen. Das ist beispielsweise der Fall bei einfachen Kontaktformularen, Newslettern & E-Mail-Verteilern.

Sofern allerdings mehr Daten abgefragt werden, als durch die Datenschutzerklärung der Universität umfasst, sollten Sie eine eigene Datenschutzerklärung erstellen. Wenn Sie dabei Beratung in Anspruch nehmen möchten, wenden Sie sich an die Stabsstelle Datenschutz- und Informationssicherheitsmanagement unter der E-Mail-Adresse .

Offene E-Mail-Verteiler

Problem:

Auch bei der Gestaltung von E-Mail-Verteilern sind datenschutzrechtliche Anforderungen zu berücksichtigen, da es sich bei (zumindest personalisierten) E-Mail-Adressen um personenbezogene Daten im Sinne der DSGVO handelt.

Wird ein E-Mail-Verteiler verwendet, in dem alle angeschriebenen Personen im "AN-" oder "CC-Feld" adressiert werden, so sind die Adressaten für alle anderen Personen im Verteiler sichtbar. Aus dem Inhalt der E-Mail lassen sich über die bloße E-Mail-Adresse hinaus noch Zusatzinformationen über den Adressatenkreis gewinnen (z.B. wenn alle Adressaten Absolventen eines Jahrganges in einem bestimmten Studiengang sind). Datenschutzrechtlich handelt es sich dann über eine "Übermittlung" an Dritte, die nur aufgrund einer gesetzlichen Vorschrift oder einer Einwilligung der Betroffenen zulässig ist.

Lösung:

Statt in das "AN-Feld" oder "CC-Feld" sind die E-Mail-Adressen in das "BCC-Feld" (englisch: Blind Carbon Copy) einzutragen. So ist für den Adressaten nicht erkennbar, an wen eine E-Mail sonst noch versandt wurde.

In das „AN-Feld“ wird die eigene E-Mail-Adresse eingetragen. Sie schicken die Mail also an sich selbst, die Empfänger, die Sie im BCC-Feld eingetragen haben, bekommen die Mail aber trotzdem.

"Unsubscribe"-Funktion

Weiterhin sollten Sie die Möglichkeit schaffen und auch mit jeder E-Mail kommunizieren, dass sich die Empfänger jederzeit aus dem Verteiler austragen können. Dies muss genauso einfach zu bewerkstelligen sein, wie es die Anmeldung auch war, also regelmäßig durch eine einfache Antwort-E-Mail oder Klick auf einen "Unsubscribe"-Button. Die betroffene Person muss die Möglichkeit haben, keine E-Mails mehr zu erhalten und aus der Adressliste des Verteiler ausgetragen zu werden.

Hinweis:

Hiervon nicht betroffen ist das "in CC setzen" im Rahmen der dienstlichen Aufgabenerfüllung bei (internem)E-Mail-Verkehr. Jedoch ist auch hier eine restriktive Handhabung zu empfehlen.

Apps & Dienste: Social Media, Academic Cloud, Übersetzungen etc.

Nutzung der Academic Cloud

Hochschulmitglieder sind grundsätzlich berechtigt, Services der AcademicCloud zu nutzen, soweit dies zur Erfüllung Ihrer dienstlichen Aufgaben erforderlich ist. Die Universität Oldenburg hat hierzu mit dem Anbieter, der Gesellschaft für wissenschaftliche Datenverarbeitung mbH Göttingen (GWDG), entsprechende Verträge abgeschlossen.

Registrierung, GWDG-Nutzungsbedingungen und Datenschutzinformationen

- Allgemeine Nutzung:

Sie dürfen grundsätzlich alle unter AcademicCloud Services verfügbaren Services unter Beachtung des nachfolgenden Nutzungsumfangs (siehe Abschnitt II) nutzen.- Ausnahme: Das Tool „ActionBound“ ist nicht zur dienstlichen Nutzung zugelassen.

- Registrierung:

Die Registrierung erfolgt über die Webseite https://academiccloud.de/de.- Bitte wählen Sie die „Föderierte Anmeldung“ und melden Sie sich unter Auswahl der „Carl von Ossietzky Universität Oldenburg“ an.

- Nutzungsbedingungen:

- Es gelten die Nutzungsbedingungen der GWDG.

- Einzelne Dienste können zusätzliche, dienstbezogene Nutzungsbedingungen enthalten, die ebenfalls zu beachten sind.

- Datenschutzinformationen:

Die GWDG stellt eine Datenschutzinformation bereit, die alle relevanten Informationen zur Verarbeitung personenbezogener Daten enthält. Diese ist abrufbar unter https://academiccloud.de/de/privacy/.

Universitäre Nutzungsbedingungen und vertragliche Nutzungsbeschränkungen

1. Grundsatz der Nutzung

- Achten Sie bei der Nutzung darauf, sowohl Ihre eigenen als auch die personenbezogenen Daten anderer zu schützen.

- Die AcademicCloud dient primär der hochschulübergreifenden Zusammenarbeit. Sie sollte nur verwendet werden, wenn Ihre Aufgabe mit den von der Universität Oldenburg bereitgestellten Tools (z. B. Big Blue Button, UOL-Cloud, Stud.IP) nicht oder nur wesentlich schlechter zu bewältigen ist.

- Insbesondere im Bereich der Verwaltungsaufgaben müssen personenbezogene Daten nach Möglichkeit anonymisiert werden, bevor sie in der AcademicCloud gespeichert werden.

2. Zulässige Nutzung der AcademicCloud

Personenbezogene Daten dürfen in der AcademicCloud nur verarbeitet werden, wenn:

- dies für die Aufgabenerfüllung unbedingt notwendig ist und

- eine vorherige Anonymisierung nicht möglich ist.

Beispiele für personenbezogene Daten

- Name: Immer personenbezogen, da er direkt auf eine bestimmte Person hinweist.

- Telefonnummer: Personenbezogen, wenn sie einer spezifischen Person zugeordnet werden kann.

- E-Mail-Adresse: Personenbezogen, wenn sie auf eine konkrete Person verweist.

- Personal- oder Matrikelnummer: Personenbezogen, da eindeutig einer Person zugeordnet.

- Geschlecht: Alleinstehend meist nicht eindeutig, wird aber in Kombination mit anderen Daten personenbezogen.

- Beruf: Personenbezogen, insbesondere im spezifischen Kontext (z. B. „Präsident einer Universität aus Oldenburg“).

- Audioaufzeichnungen: Personenbezogen, sofern die Stimme nicht unwiederbringlich verfremdet wurde.

- Bild- und Videodaten: Personenbezogen, wenn Gesichter oder andere individuelle Merkmale (z. B. Tattoos) erkennbar sind.

Erlaubte Datenkategorien in der AcademicCloud

Unter den vor- und nachstehenden Bedingungen dürfen nur folgende Datenkategorien in der AcademicCloud verarbeitet werden:

- Audioaufzeichnungen

- Berechtigungen/Profile

- Bildaufzeichnungen

- Budget

- Kontaktdaten

- Passwörter

- Pseudonyme

- Stammdaten

- Verbindungs- und Nutzungsdaten

3. Unzulässige Nutzung der AcademicCloud

Die Verarbeitung der folgenden Daten in der AcademicCloud ist untersagt:

- Besonders geschützte Daten nach Artikel 9 DSGVO:

Diese Datenkategorien sind besonders sensibel und unterliegen strengem Schutz. Dazu gehören:- Daten zur „rassischen“ [sic! DSGVO-Wortlaut] und ethnischen Herkunft

- Politische Meinungen

- Religiöse oder weltanschauliche Überzeugungen

- Gewerkschaftszugehörigkeit

- Genetische Daten

- Biometrische Daten zur eindeutigen Identifizierung einer Person (z. B. Fingerabdrücke, Gesichtserkennung)

- Gesundheitsdaten (z. B. Diagnosen, Krankheitsgeschichte)

- Daten zum Sexualleben oder zur sexuellen Orientierung

- Dienst- und Geschäftsgeheimnisse der Universität Oldenburg

- Geheimhaltungsvereinbarungen: Inhalte, zu deren Geheimhaltung die Universität Oldenburg vertraglich verpflichtet ist.

- Daten aus hoheitlicher Aufgabenwahrnehmung:

- Personen- oder fallbezogene Daten, die im Rahmen der Selbstverwaltungsaufgaben hoheitlicher Natur anfallen.

KI-Tools in der Academic Cloud

Die Nutzung von KI-Tools, wie z. B. ChatAI, wird durch eine gesonderte Dienstanweisung geregelt:

Übersetzungen mittels EU Language Tools (z. B. eTranslation)

Problem:

Bei der Nutzung externer Übersetzungs- oder KI-Dienste bestehen häufig datenschutzrechtliche Unsicherheiten. Oft ist unklar, welche Daten an den Anbieter übermittelt werden, ob die Daten zu kommerziellen Zwecken weiterverwendet oder für das Training von KI-Modellen genutzt werden, ob eine Verarbeitung außerhalb der EU stattfindet und ob durch Protokollierungen eine Leistungs- oder Verhaltenskontrolle von Beschäftigten möglich ist. Insbesondere bei kommerziellen Übersetzungs- oder Cloud-Diensten besteht das Risiko, dass eingegebene Texte dauerhaft gespeichert, analysiert oder an Dritte weitergegeben werden.

Lösung:

Die Universität nutzt für Übersetzungszwecke die EU Language Tools language-tools.ec.europa.eu, die von der Europäischen Kommission bereitgestellt werden (z. B.

eTranslation). Der Zugriff auf die Dienste erfolgt über die von der Europäischen Kommission bereitgestellte Zugangsverwaltung (EU Login). Diese Dienste gelten als datenschutzrechtlich geeignet, da:

- die Europäische Kommission die Dienste in eigener Verantwortlichkeit betreibt,

- die Verarbeitung ausschließlich innerhalb der Europäischen Union erfolgt,

- die eingegebenen Texte nicht zu kommerziellen Zwecken genutzt werden,

- keine Verwendung der Daten zum Training der KI-Modelle erfolgt,

- die Texte nur vorübergehend verarbeitet und nicht dauerhaft gespeichert werden,

- die Systeme hohen technischen und organisatorischen Sicherheitsanforderungen unterliegen.

Die Nutzung der EU Language Tools ist freiwillig. Es besteht kein Nutzungszwang. Bei Unsicherheiten hinsichtlich der Schutzwürdigkeit der Inhalte können alternative

Übersetzungswege gewählt werden.

Welche Inhalte dürfen über die EU Language Tools übersetzt werden?

Erlaubt sind insbesondere:

- Webseiten- und Öffentlichkeitsinhalte

- allgemeine Verwaltungs- und Informationstexte

- Studieninformationen ohne individuellen Personenbezug

- Texte, in denen personenbezogene Daten allenfalls beiläufig enthalten sind

Nicht erlaubt sind insbesondere:

- Personenbezogene besondere Kategorien personenbezogener Daten (z. B. Gesundheitsdaten)

- Personenbezogene Prüfungs- und Leistungsdaten

- Personenbezogene Personalakten und Bewerbungsunterlagen

- vertrauliche Forschungsdaten

- Protokolle aus vertraulichen Gremiensitzungen

- Rechts- und Konfliktunterlagen

Umgang mit Daten über Cloud-Services, Messenger-Diensten oder Groupware-Diensten (z.B. Skype, WhatsApp, Dropbox, OneDrive, Facebook, Skype, Gmail)

Problem:

Die Nutzung von externen Cloud-Services (z.B. Dropbox, OneDrive), Messenger-Diensten (z.B. WhatsApp) oder Groupwarediensten (z.B. gmail, icloud) ist oftmals datenschutzrechtlich sehr bedenklich. Das liegt darin begründet, dass oft nicht auf der ersten Blick klar ist, welche Daten bei der Nutzung solcher Dienste überhaupt übermittelt werden und welche davon verschlüsselt sind bzw. ob die Anbieter den Regelungen des in der EU geltenden Datenschutzes unterworfen sind bzw. diese einhalten.

Insbesondere bei der Nutzung von Messenger-Diensten wie WhatsApp und Threema ist bedenklich, dass hier Metadaten gespeichert und weitergeleitet werden können. Außerdem kann bei beiden Diensten ein Zugriff auf die Kontaktliste der Nutzer möglich sein, wodurch die Dienste Zugriff auf Telefonnummern anderer Personen bekämen. Bei Skype kommt erschwerend hinzu, dass Videoanrufe generell nicht verschlüsselt sind.

Lösung:

Es sollten daher nur datenschutzkonforme Cloud-, Messenger-, und Groupware-Dienste genutzt werden. Zu diesen zählen:

- NextCloud (über die Uni-Website)

- DFNconf (Web- und Videokonferenz mit mehreren Teilnehmern)

Sicherer Umgang mit Dateien in der Cloud

Problem:

Bei den unterschiedlichen Möglichkeiten der Dateifreigaben in der Uni-Cloud (https://cs.uol.de) kann es schnell passieren, dass versehentlich oder aus Unwissenheit auch Unbefugte Zugang zu den Daten erhalten.

Lösung:

Überlegen Sie sich vor der Freigabe von Dateien genau, wer Zugang zu den Dateien erhalten soll. Sie haben folgende Möglichkeiten, die Freigabe zu steuern:

- Interne Freigaben

Verwenden Sie für den Austausch von Dateien, die nicht für die Öffentlichkeit bestimmt sind, nach Möglichkeit immer die Option „direktes Teilen mit Mitgliedern der Universität Oldenburg“. Dadurch müssen sich die Empfänger in ihr Benutzerkonto einloggen, bevor sie auf die Datei zugreifen können. Dies erhöht die Sicherheit und schützt unsere Daten. - Öffentliche Links

In Ausnahmefällen kann es notwendig sein, öffentliche Links zu erstellen. Diese müssen jedoch unbedingt mit einem Passwortschutz versehen werden. Achten Sie darauf, dass das Passwort

− nicht einfach zu erraten ist,

− über einen zweiten Kommunikationsweg (z. B. separate E-Mail oder Telefon) bereitgestellt wird. - Zugriffsrechte befristen bzw. zurücknehmen

Vergeben Sie Zugriffsrechte möglichst nur zeitlich befristet. Ist dies nicht möglich, überprüfen Sie regelmäßig die vergebenen Zugriffsrechte und geteilten Links und nehmen Sie diese zurück, sobald der Zugriff nicht mehr benötigt wird. Dies hilft, unbefugten Zugriff auf unsere Daten zu vermeiden. - Datenschutz im Blick behalten

Seien Sie sich stets bewusst, welche Informationen Sie teilen. Vermeiden Sie das Teilen von vertraulichen oder sensiblen Daten über öffentliche Links. Ihr Verantwortungsbewusstsein ist entscheidend, um unsere Daten zu schützen und Sicherheitsrisiken zu minimieren.

Informationen zur Cloud

Die IT-Dienste stellen eine kurze Beschreibung und Anleitung zur Einrichtung der persönlichen Cloud zur Verfügung.

Ansprechpartner

Bei technischen Fragen oder Unsicherheiten stehen Ihnen unsere IT-Dienste () jederzeit zur Verfügung. Für datenschutzrechtliche und Rückfragen zur Informationssicherheit wenden Sie sich an die Stabsstelle DISM ().

Einsatz von Social-Media-Accounts für ein Institut

Problem:

Der EuGH hat entschieden, dass Betreiber einer Facebook "Fanpage" für die Verarbeitung personenbezogener Daten in einer sog. "gemeinsamen Verantwortlichkeit" mit Facebook Ireland agieren. (EuGH Urteil vom 5. Juni 2018, Az.: C-210/16). Da der "Fanpage"-Betreiber allerdings keinen Zugriff auf die von Facebook verarbeiteten Daten hat, ist unklar, wie er Betroffenenrechte ausüben soll. Es müsste daher zwischen dem Betreiber einer "Fanpage" und Facebook eine Vereinbarung gemäß Art. 26 DSGVO geschlossen werden in der insbesondere die Wahrnehmung der Betroffenenrechte geregelt ist. Eine solche Vereinbarung bietet Facebook derzeit jedoch nicht an.

Darüber hinaus werden bei der Implementierung des "Gefällt mir"-Buttons auf der eigenen Website (personenbezogene) Daten eines Nutzers an Facebook übertragen (auch wenn dieser Nutzer gar nicht bei Facebook eingeloggt ist).

Lösung:

Vermeiden Sie einen Datenversand an Facebook durch Nichtimplementierung des "Gefällt mir"-Buttons auf Ihrer Website bzw. sprechen Sie den der Universität hinsichtlich einer datenschutzkonformen Implementierung ("Zwei-Klick-Lösung") an. Dies gilt grundsätzlich auch für die Implementierung anderer Social-Media Dienste (z.b. Youtube, Twitter etc.) in Webseiten der Universität.

Darüber hinaus sollte in den von der Universität genutzten Social-Media Angeboten zumindest die Datenschutzerklärung der Universität geeignet verlinkt werden.

Bei Fragen zur dienstlichen Nutzung von Social-Media Diensten wenden Sie sich gerne an die .

Nutzung von "Doodle" zur Terminabstimmung

Problem:

Bei der Terminabstimmung über Doodle teilen Sie der Doodle AG, einem in der Schweiz ansässigen Unternehmen, nicht nur Ihre E-Mail-Adresse und Ihren Namen, sondern ggf. auch den dienstlichen Anlass der Terminabstimmung mit. Dadurch können sowohl Geheimhaltungsinteressen des Arbeitgebers als auch Belange des Datenschutzes verletzt werden. Denn auch die Tatsache, ob und mit wem Sie dienstlich kommunizieren, unterliegt grds. der Geheimhaltung.

Doodle verwendet darüber hinaus Google Analytics und andere Auswertungsmechanismen, die eine Profilbildung sowie gezielte Werbung ermöglichen.

Lösung:

Termine können komfortabel auch über das auf allen Dienstrechnern installierte Microsoft Outlook koordiniert werden. Die Daten bleiben dann grds. innerhalb des Universitäts-Netzes.

Sollte es dennoch einmal unerlässlich sein, einen externen Dienst zu nutzen, sollte auf die datenschutzfreundlichere Alternative des DFN-Vereins (Deutsches Forschungsnetz) unter terminplaner.dfn.de zurückgegriffen werden. Hier erfolgt die Datenübertragung verschlüsselt, die Umfrage kann mit einem Löschdatum versehen werden und die Aktivitäten werden weder ausgewertet noch erhalten Sie Werbung.

Wieso lässt die Universität für die digitale Kommunikation Tools von externen Anbietern (wie Microsoft Teams, Skype, Zoom, etc.) derzeit nicht zu?

Die Universitätsleitung ist für den Schutz der personenbezogenen Daten ihrer Mitglieder und Angehörigen (und ggf. auch Gästen) rechtlich verantwortlich, nimmt diese Verantwortung sehr ernst und legt daher die erste Priorität auf das bewährte und bestmöglich in die digitale Infrastruktur der Universität integrierte Tool des DFN-Vereins (Deutsches ForschungsNetz) sowie als Ergänzung in der jetzigen Situation (Performanceschwierigkeiten beim DFN) auf die von den IT-Diensten der Universität kurzfristig aufgesetzten selbst gehosteten (betriebenen) Tools zur digitalen Kommunikation (siehe uol.de/itdienste).

Diese haben zum einen den Vorteil, dass sie von der Universität selbst „beherrscht“ werden können und der (personenbezogene) Datenverkehr nicht über Systeme/Server Dritter läuft, die sich zwar vertraglich zur Einhaltung der hiesigen Datenschutzstandards (insbesondere derer der Europäischen Datenschutzgrundverordnung; DSGVO) verpflichten können, aber ggf. auch divergierenden Gesetzen der Länder unterliegen, in denen die Firmen ihren Sitz haben (z.B. den USA). Zum anderen, sind sie in die bestehenden universitären Systeme UniCloud und Stud.IP integriert und ermöglichen so eine leichte Bedienbarkeit und insbesondere auch eine technisch unkomplizierte (Nach-)Nutzung von erstellten digitalen Inhalten (z.B. Veranstaltungen, Seminare).

Die Freigabe von Systemen Dritter mit denen personenbezogene Daten, die im Verantwortungsbereich der Universität liegen, verarbeitet werden (können) setzt überdies einen sorgfältigen Prozess der technischen und (datenschutz-)rechtlichen Prüfung, der Abstimmung mit dem Personalrat, der entsprechenden durch die DSGVO vorgeschriebenen Dokumentation und des Abschließens von erforderlichen Verträgen sowie in der Regel einer entsprechenden Lizensierung voraus.

Neben dem Schutz personenbezogener Daten spielen hier aber auch die Schutzziele (Vertraulichkeit, Verfügbarkeit und Integrität) der Informationssicherheit (insbesondere bei vertraulichem Austausch/Gesprächen) eine erhebliche Rolle.

Viele externe Angebote genügen den o.g. Anforderungen nur unzureichend.

Darüber hinaus legt die Universitätsleitung großen Wert darauf, die mobile Kommunikation strukturiert anzugehen. Nur so lässt sich ein „Wildwuchs“ bei der Nutzung von Kommunikationstools vermeiden und es können wertvolle Erkenntnisse für die Digitalisierungsstrategie der Universität insgesamt gewonnen werden.

Hierfür (und für die Planung des weiteren Vorgehens) ist jedoch ein konstruktives und konkretes Feedback aller Nutzer/innen hinsichtlich des derzeitigen Angebots unumgänglich.

Dieses richten Sie bitte an die bekannte E-Mailadresse: .

Weitere Ansprechpartner:

Bei Fragen zum Datenschutz und der Informationssicherheit können Sie sich überdies gerne an die Stabsstelle Datenschutz- und Informationssicherheit () sowie (insbesondere bei vertraulichen Anliegen) an den behördlichen Datenschutzbeauftragten () wenden.

Kein Einsatz von Google Analytics auf Webseiten der UOL

Problem:

Google Analytics ist aus folgenden Gründen nicht datenschutzkonform zu nutzen:

- Fehlende, aber erforderliche Zustimmung der Nutzer beim Aufruf der Webseite (diese ist nur schwer datenschutzkonform einzuholen).

- Eingriffe in die Privatsphäre: Google Analytics sammelt eine große Menge persönlicher Daten von Website-Besuchern, einschließlich IP-Adresse(n), Surfverhalten oder demografische Daten.

- Begrenzte Transparenz: Google Analytics arbeitet wie eine Blackbox und bietet nur begrenzte Transparenz hinsichtlich seiner Datenerfassungsmethoden und Algorithmen.

- Eigentum an den Daten: Das Eigentum an den Daten wird im Wesentlichen an Google abgetreten.

Lösung:

Matomo (ehemals Piwik): Eine Open-Source-Webanalyseplattform, die es Ihnen ermöglicht, die Daten auf Ihren eigenen Servern zu hosten, so dass Sie die volle Kontrolle über Ihre Daten haben und der Datenschutz gewährleistet ist. Sie ist bereits an der UOL im Einsatz. Bei Bedarf wenden Sie sich gerne an den .

IT-Sicherheit

IT-Sicherheit am Arbeitsplatz

Die Sicherheit der IT an der Universität Oldenburg hängt von jedem einzelnen Mitarbeitenden ab. Deshalb haben wir Informationen zu den wichtigsten Sicherheitsrisiken am Arbeitsplatz und wie Sie diese minimieren können hier nochmals gesondert für Sie zusammengestellt.

Kann ich Passwörter im Browser speichern?

Nein. Die Speicherung ist unsicher, die Passwörter können gestohlen werden. Nehmen Sie lieber einen Passwortsafe.

Wie kann ich Passwörter speichern?

Zur Speicherung von Passwörtern gibt es sogenannte Passwortsafes. Dabei handelt es sich um Programme, die die hinterlegten Passwörter in einer verschlüsselten, passwort-gesicherten Datei abspeichern. Statt z.B. 30 Passwörter müssen Sie sich nur noch ein einziges Passwort merken, das Masterpasswort. Überlegen Sie, ob Sie als Masterpasswort ein anderes, längeres Passwort als für Ihren Uni-Zugang verwenden wollen. Und teilen Sie niemandem dieses Masterpasswort mit.

Zu den bekanntesten Passwortsafes gehören das Programm Keepass (keepass.info/) und der Ableger KeepassXC (keepassxc.org/).

Sie können diese Programme auch an der Uni Oldenburg einsetzen, um Ihre Passwörter zu verwalten. Achten Sie nur darauf, dass sie für das Programm ein sicheres, ausreichend langes Passwort wählen. Dies ist dann das einzige Passwort, dass Sie sich noch merken müssen. Alle weiteren Passwörter speichern Sie in dem Programm ab und können sie bei Bedarf kopieren und zur Anmeldung nutzen. Die Programme bieten auch einen Passwort-Generator zum erzeugen von sicheren Passwörtern.

Die genannten Programme sind alle open source und kostenlos nutzbar.

Worauf muss ich bei meinem Webserver bzw meiner Webseite achten?

Spezielle Anforderungen in der Forschung

Nutzung von web-basierten Umfragen (bspw. für Studien)

Problem:

Bei web-basierten Tools werden regelmäßig personenbezogene Daten (wie z.B. die IP-Adresse oder der Name der Person) verarbeitet. Gerade bei Freitextantwortmöglichkeiten besteht ein hohes Risiko, dass personenbezogene Daten verarbeitet werden.

Lösung:

Die Fragen sollten zunächst so gestellt werden, dass bereits kein Personenbezug hergestellt werden kann, wenn sie an der Identität der Teilnehmerinnen und Teilnehmer nicht interessiert sind. Weiterhin gilt zu beachten, dass auch in Kombination der Daten kein Personenbezug hergestellt werden kann. Dies kann insbesondere bei Fragen nach der Berufsbezeichnung in Verbindung mit der Frage nach der jeweiligen Institution sein.

Vermeiden Sie Freitextmöglichkeiten. Sollte eine Freitextmöglichkeit notwendig sein, um dem Zweck der Umfrage nicht entgegenzustehen, weisen Sie die Teilnehmer darauf hin, dass hier von konkreten personenbezogenen Daten, wie Namen, Anschriften, Telefonnummer, Arbeitsplätzen, etc. abzusehen ist.

Sofern für die Umfrage ein Dritter als Dienstleister auftritt, ist sicherzustellen, dass dieser keinen Zugriff auf die personenbezogenen Daten hat.

- Nutzen Sie am besten Tools, die Ihnen vom Rechenzentrum bereits zur Verfügung gestellt werden.

- Achten Sie darauf, möglichst wenig personenbezogene Daten zu erheben, wenn sie diese nicht zwingend benötigen

- Geben Sie den Zweck der Umfrage an

- Lassen Sie die befragten Personen vor der Befragung in die Befragung einwilligen

- Legen Sie Abschlussdaten fest (Ende und Auswertung der Befragung)

- Anonymisieren Sie die Daten möglichst rasch nach der Befragung

- Lassen Sie eine Korrektur der Antworten zu (z.B. durch nachträgliches Einloggen vor Ende des Befragungszeitraums)

- Erstellen Sie ein Verzeichnis von Verarbeitungstätigkeiten und senden Sie es an die Stabsstelle Datenschutz- und Informationssicherheitsmanagement

Was ist der Unterschied zwischen Anonymisierung und Pseudonymisierung?

Anonymisierte Daten fallen nicht unter die Regelungen der DSGVO. Sie können grundsätzlichen frei verarbeitet werden, ohne dass eine Person einwilligen oder eine besondere Rechtsgrundlage vorliegen muss.

Anders, als es das Wort vermuten lässt, liegt eine Anonymisierung nicht bereits dann vor, wenn keine Namen mehr genannt werden. Vielmehr soll nach der idellen Vorstellung des Gesetzgeber bei anonymisierten Daten keinerlei Personenbezug der Daten vorhanden sein.

Pseudonymisiert sind die Daten dann, wenn sie ohne Hinzuziehung zusätzlicher Informationen einer bestimmten Person nicht mehr zugeordnet werden können. Dies lässt sich insbesondere dadurch erreichen, dass der Name der betroffenen Person durch ein Kennzeichen ersetzt wird.

Aggregierte Daten sind solche, bei denen Daten verschiedener Personen zusammengeführt wurden, und somit eine "Datengruppe" entstanden ist. Auch diese sind nicht mehr auf eine bestimmte Person zurückzuführen, damit aber nicht zwingend anonymisiert.

Was ist Auftragsverarbeitung?

Wenn Daten nicht von dem Verantwortlichen selbst, sondern unter Inanspruchnahme von Leistungen Dritter erfolgt, spricht man von der sog. Auftragsverarbeitung.

Hierfür muss eine eigenständige Vereinbarung zwischen der Verantwortlichen als Auftragsgeberin und dem Dritten als Auftragsnehmer (Auftragsverarbeiter) geschlossen werden.

Näheres hierzu finden Sie hier.

Verzeichnis von Verarbeitungstätigkeiten

Problem:

Durch eine unzureichende Dokumentation von Datenverarbeitungsvorgängen kann einerseits nicht nachgewiesen werden, dass nur die Daten verarbeitet werden, die für die jeweilige Aufgabenerfüllung erforderlich sind und daher auch verarbeitet werden dürfen. Darüber hinaus besteht die Gefahr, dass technische und organisatorische Datenschutzmaßnahmen nicht hinreichend verbindlich festgelegt sind und daher ohne vorherige Überprüfung verändert werden.

Lösung:

Für jedes Verfahren, bei dem automatisiert personenbezogene Daten verarbeitet werden, ist gem. Art. 30 DSGVO eine Verfahrensbeschreibung zu erstellen, dem Datenschutzbeauftragten zur Verfügung zu stellen und aktuell zu halten. Bei der Anfertigung unterstützt Sie die Stabsstelle.

Fotos, Aushänge, Papierdokumente

Anfertigung und Veröffentlichung von Fotos von Mitarbeitern und Mitarbeiterinnen

Problem:

Immer wieder werden Fotos von Kolleginnen und Kollegen gemacht. Sei es ein Portrait-Foto für die dienstliche Website oder ein Gruppenfoto zur Präsentation der eigenen Mitarbeiter und Mitarbeiterinnen, während einer Besprechung oder auf einer Feier. Solche Fotos werden nicht selten auf der dienstlichen Website, also im grundsätzlich weltweit zugänglichen Internet, veröffentlicht.

Sofern keine Einwilligung der auf dem Foto abgelichteten Person/en vorliegt, ist diese Anfertigung als auch die Veröffentlichung solcher Fotos unrechtmäßig. Die betroffenen Personen haben dann u.a. einen Anspruch auf Löschung dieser Fotos. Oftmals wissen die betroffenen Personen jedoch gar nicht, dass ein Foto von Ihnen angefertigt und veröffentlich wurde (insb. auf Feiern, wo oftmals aus der Situation heraus fotografiert wird, um einen hohen Grad an Authentizität zu erreichen).

Lösung:

Bevor Sie überhaupt Fotos von Kolleginnen oder Kollegen anfertigen, fragen Sie diese vorher, ob sie damit einverstanden sind. Sollten Sie beabsichtigen, dass die Fotos schlussendlich auf der dienstlichen Website (gilt auch für organisationsinterne Laufwerke) veröffentlicht werden - sei es öffentlich oder nur für bestimmte Personen einsehbar - fragen Sie ebenfalls, ob alle abgebildeten Kolleginnen und Kollegen damit einverstanden sind.

Vermeiden Sie die Anfertigung und insbesondere die Veröffentlichung von Fotos aus der Situation heraus, wenn Sie keine Einwilligung hierzu eingeholt haben.

Eine Einwilligung muss nicht zwingend schriftlich erteilt werden, dies kann aber im Streitfall sinnvoll sein (eine einfache E-Mail ist hierfür aber auch ausreichend).

Anfertigung (und Veröffentlichung) von Fotos auf Veranstaltungen

Problem:

Sie planen eine universitäre Veranstaltung auf der zu Zwecken der Öffentlichkeitsarbeit (Veröffentlichung von Fotos auf der Uni-Webseite etc.) auch Fotoaufnahmen gemacht werden sollen und fragen sich, wie Sie datenschutzgerecht damit umgehen?

Lösung:

Sofern Sie Einladungen verschicken, weisen Sie auf diesen darauf hin, dass im Rahmen der Veranstaltung zu Zwecken der Öffentlichkeitsarbeit Fotoaufnahmen angefertigt werden und, dass diese (und vorallem wo) veröffentlicht werden. Der Hinweis sollte außerdem enthalten, dass man sich an den Fotografen wenden möge, wenn man nicht fotografiert werden möchte. Darüber hinaus sollten Kontaktdaten für weitere Fragen angegeben werden. Ein solcher Hinweis sollte auch (ggf. zusätzlich) auf einem webbasierten Anmeldeformular angebracht werden. Außerdem sollten vor den Räumlichkeiten, in denen die Veranstaltung stattfindet, gut sichtbare Hinweise o.g. Art (idealerweise mit einem "Kamera"-Piktogramm versehen) angebracht werden.

Sollten im Rahmen der Veranstaltung Portrait-Aufnahmen (z.B. für Interviews) angefertigt werden, dann holen Sie bitte von den betroffenen Personen eine Einwilligung hierzu (sowie zur Veröffentlichung) ein. Diese muss nicht zwingend schriftlich erfolgen. Etwas "Schriftliches" kann aber zu Dokumentationszwecken im Streitfall sinnvoll sein. Für eine schriftliche Einwilligung können Sie das anliegende Muster nutzen.

Aushänge mit personenbezogenen Daten

Problem:

Der öffentlichen Aushang oder die öffentliche Auslegung von Listen oder Prüfungen mit Matrikelnummern und Namen der Studierenden stellt eine rechtswidrige Übermittlung personenbezogener Daten dar. Denn hierbei lässt sich erkennen, welche Person unter welcher Matrikelnummer welche Veranstaltung besucht, welche Prüfung abgelegt und ggf. mit welcher Note bestanden hat.

Lösung:

Sofern eine elektronische, nur für die betroffene Person zugängliche Variante des Aushangs, insbesondere bei Auslage von Prüfungsergebnissen mit Benotung (zum Beispiel in Stud.IP), nicht möglich ist, sollte der analoge Aushang nur unter Verwendung der Matrikelnummer durchgeführt werden. Dies allerdings auch nur insoweit, als eine Zuordnung der Matrikelnummer zu der dahinterstehenden Person nur von den berechtigten Personen vollzogen werden kann. Die Zuordnung von Matrikelnummer zu der dahinterstehenden Person darf also nicht öffentlich bekannt gemacht worden sein.

Umgekehrt sollten Teilnehmerlisten lediglich Namen und gerade nicht (auch) die Matrikelnummer beinhalten.

Entsorgung von Papierdokumenten

Problem:

Im Büroalltag fallen viele Papierdokumente mit vertraulichem Inhalt an (z.B. Entwürfe von Schreiben, die nicht zur Akte genommen werden, Fehlausdrucke von E-Mails etc.). Bei einer Entsorgung über den Büropapierkorb ist nicht sichergestellt, dass Dritte keine unberechtigte Kenntnis vom Inhalt nehmen können.

Lösung:

Papierdokumente mit vertraulichem Inhalt sind über die vom Dezernat 4 zur Verfügung gestellten Papiersammelcontainer zu entsorgen (Näheres hier). Eine Entsorgung in Eigenregie ist nur dann zulässig, wenn ein zum Schutzbedarf der Dokumente passender Aktenvernichter gem. DIN 66399 verwendet wird (Sicherheitsstufe 3 oder höher).