Team

ICBM-IT

Anfragen an die ICBM-IT bitte immer über eine Email an it(at)icbm.de

- diese werden nur von den links benannten Team-Mitgliedern gelesen.

Aktuelle Nachrichten aus der ICBM-IT

Die zentralen IT-Dienste führen ein Update/Austausch der Officesoftware hinter der Nextcloud durch, d.h. beim Editieren im Webfrontend des Cloudstorage wird sich die Oberfläche ändern und nach ersten Einschatzungen ist die Zahl der Fehler kleiner geworden (oder es sie sind woanders). Probiert es gerne im Testsystem (s.u.) aus oder verlasst euch auf einen reibungslosen Ablauf.

Liebe Kolleginnen und Kollegen,

am Montag, den 02.12.24, ab 06:00 Uhr führen die IT-Dienste den Change ‘CH2411-0008 Nextcloud: Wechsel OnlyOffice -> Collabora‘ durch.

Hintergrund für den Change ist die im Dezember auslaufende Lizenzierung von OnlyOffice. Aus rechtlichen Gründen ist keine Verlängerung der Lizenzierung möglich, so dass ein Change auf das optimal in unsere NextCloud-Installation integrierte Collabora stattfindet.

Mit Collabora steht weiterhin eine plattformunabhängige und browserbasierte Alternative für die Microsoft Office Programme zur Verfügung.

Bei Interesse können Sie die Collabora-Produkte auf einem Testsystem vorab ausprobieren.

Bitte beachten Sie dabei unbedingt:

- Das Testsystem nutzt eine eigene DB aber bei gleichem Dateibereich wie das Produktivsystem. D. h. Änderungen an Dateien betreffen auch das Produktivsystem!

Änderungen z. B. an den Freigaben / Berechtigungen / Versionen usw. wirken sich nur im Testsystem aus!

- Das Testsystem ist nicht hinsichtlich Performance optimiert.

- Der Zugriff auf das Testsystem ist nur innerhalb des Campus-Netzes möglich.

- Die Anmeldung an das Testsystem sollte mit Ihrem Nutzerkonto möglich sein.

- Bei Problemen erstellen Sie bitte ein Ticket an die Bearbeitergruppe ‘Storage‘.

Eine gesonderte Information an die Nutzer*innen erfolgt nächste Woche.

Vielen Dank für Ihre Unterstützung und viele Grüße

Herbert Greis

Leitbild

Wir sind serviceorientierte Ansprechpartner für alle Fragen und Probleme im Bereich IT-Infrastruktur. Wir sehen unsere zentralen Aufgaben in

- der Beratung beim Erwerb von IT-Hardware und Nutzung zentraler IT-Dienste der Uni,

- der Einrichtung und Wartung einer lauffähigen Software-Umgebung,

- der Beobachtung und Analyse der IT-Infrastruktur, um Probleme bereits im Vorfeld zu vermeiden und Sicherheit zu gewährleisten, sowie

- der Unterstützung bei IT-Lösungen zu Fragen des wissenschaftlichen Rechnens und Datenmanagements sowie der Online-Lehre und Präsentationstechnik.

Unsere Ziele sind gute Kommunikation und Transparenz sowie nachhaltige Lösungen und Sicherheit.

FAQs

Wie erhalte ich Unterstützung?

Richten Sie Ihre Anfrage bitte stets per Email an it(at)icbm.de (Ticketsystem).

Sie erhalten schnellstmöglich eine Email-Antwort von dem IT-Team Mitarbeiter, der sich Ihrer Anfrage angenommen hat. Zur Priorisierung zeitgleich eintreffender Anforderungen beschreiben Sie in Ihrer Anfrage bitte zutreffend Wichtigkeit und Dringlichkeit Ihres Anliegens.

Wie erkenne ich Phishing Mails

Andere haben es auch schon ausführlich erklärt, daher hier ein paar Links:

- BSI Phishing erkennen

- Phishing im Netz erkennen und vorbeugen

- UOL- DSM FAQ

- Verbraucherzentrale Phishing erkekennen

Und doch noch mal ein eigener Text:

Es gibt ein paar Grundregeln die man bei JEDER Mail beachten sollte:

Egal woher die Mail kommt und in welchem Programm man sie sich anschaut: BEVOR man irgendeinen Link anklickt schaut im Header auf den vollen Absender (wenn der denn zu sehen ist) aber das ist auch nur ein Hinweis. Danach betrachtet genau den Link den ihr anzuklicken gedenkt, dazu fahrt mit der Maus über den Link und das echte Ziel sollte meist unten links eingeblendet werden (Auf dem Handy den link in der Regel lang anklicken). Nachdem ihr einen Link angeklickt habt schaut oben in der Browser Adresszeile, ob das wirklich die Institution ist zu der ihr wolltet. Ein paar Beispiele zum üben:

ICBM IT

ICBM IT

ICBM-IT

"https://uni-oldenburg.de∕.si42.de/icbm"

Keiner der Links geht auf eine ICBM oder sonstige Uni-Seite - der letzte muss leider von Hand kopiert werden, geht aber ja auf uni-oldenburg.de zwischen den ersten Slashes ;)

Die Adresse zu kontrollieren VOR und NACH anklicken gilt auch für Links in Webseiten - mindestens bevor man anfängt dort Daten einzugeben.

Wie richte ich einen Teams Account ein?

Eine Anleitung zur Einrichtung von MS-Teams (als Teil von Office365) auf Ebene des Uni-Accounts ist zu finden unter: Register Microsoft account for Teams ...

Fragen zu Netzlaufwerken

Thunderbird and UOL calendar

You can find a description in our Intranet:

Windows: Ist mein Bitlocker aktiv?

Bitlocker ist ein Programm um die unberechtigten Zugriffe auf Festplatten Daten weitergehend zu schützen. Normalerweise erfogt dieser Schutz völlig unbemerkt, unter manchen Bedingungen wird allerdings eine Bitlocker Schlüsseldatei verlangt. Wenn diese nicht vorhanden ist ist der Zugriff auf die Daten nicht mehr möglich oder zumindest deutlich erschwert...

Bitte checkt ob der Bitlocker aktiv ist und informiert uns falls er aktiv ist indem ihr den folgenden Schritten folgt:

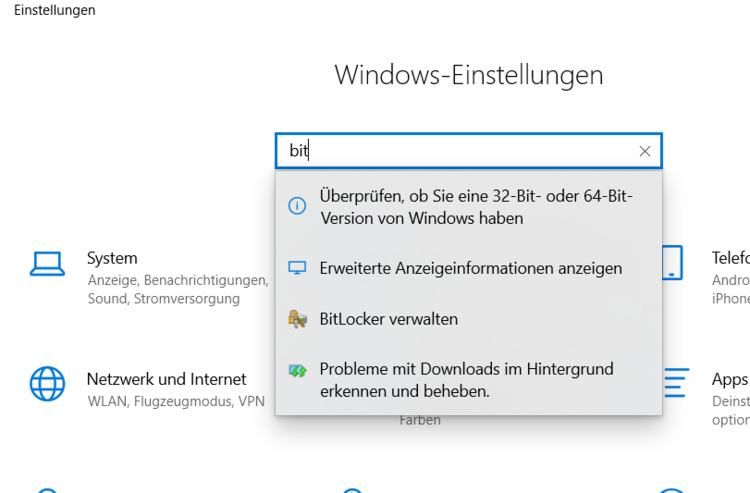

- Ruft die Windows Einstellungen auf (Zahnrad im Startmenü)

- Sucht dort nach ‚Bitlocker’

- Ruft den Punkt ‚Bitlocker verwalten’ auf und es sollte eine der zwei Alternativen erscheinen:

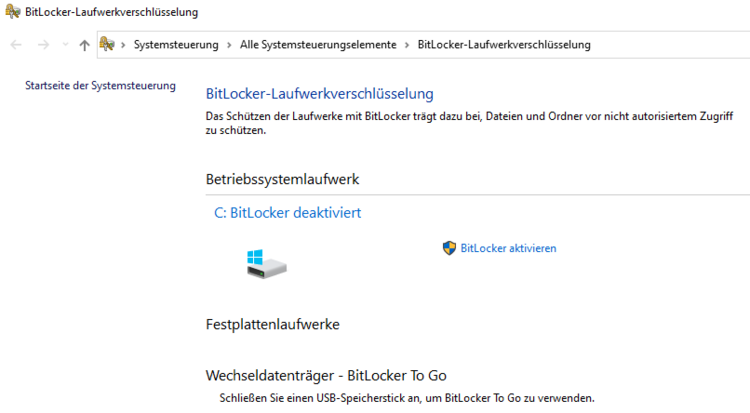

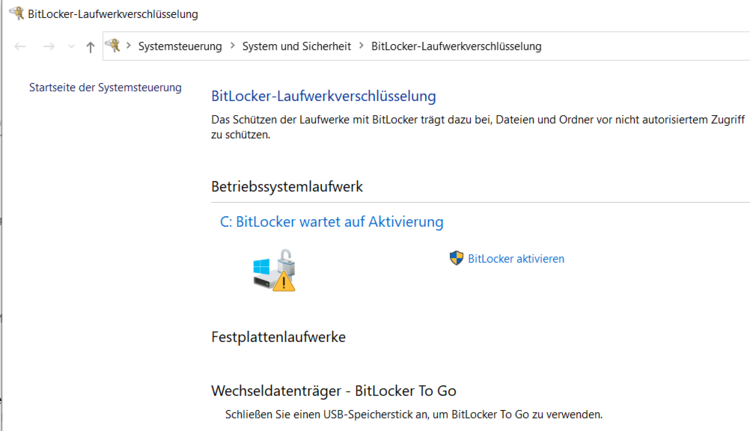

- Alternative 1:

Sieht das wie hier aus (X: Bitlocker deaktiviert oder Bitlocker wartet auf aktivierung) ist alles OK, der Bitlocker ist nicht aktiv

.

.

oder

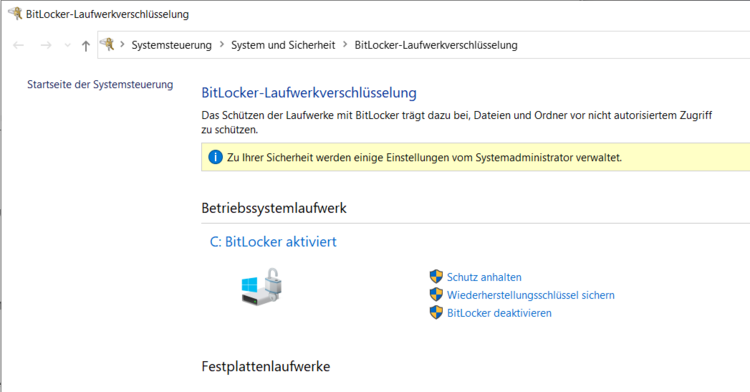

- Alternative 2:

Sieht es wie hier aus (Bitlocker aktiviert und die Optionen ihn zu deaktivieren) informiert uns um das weitere Vorgehen zu besprechen

- Alternative 1: